Sicherheitsforscher warnen vor Attacken auf Adobe Reader. Das alleinige Öffnen von manipulierten PDF-Dateien soll für einen erfolgreichen Angriff ausreichen. Im Anschluss sollen Angreifer Dateien kopieren und Systeme kompromittieren.

Hintergründe

Auf die Zero-Day-Sicherheitslücke ist ein Sicherheitsforscher mit dem Sandbox-Analysetool EXPMON gestoßen. Seine Erkenntnisse führt er in einem Beitrag aus. Ihm zufolge nutzen unbekannte Angreifer die Schwachstelle mindestens seit vergangenem Dezember aus. Derzeit ist die Lücke noch mit keiner CVE-Nummer versehen; auch eine Einstufung des Bedrohungsgrads steht noch aus.

Dem Forscher zufolge stehen aber alle Zeichen auf kritisch: Er gibt an, dass Opfer lediglich ein von den Angreifern präpariertes PDF-Dokument öffnen müssen, um eine Attacke einzuleiten. Danach zapfen sie die Adobe-Reader-APIs util.readFileIntoStream() und RSS.addFeed() an, die mit hohen Rechten laufen. Darüber kopieren sie Dateien und schicken sie an von ihnen kontrollierte Server.

Da geht aber noch mehr: Dem Forscher zufolge laden die Angreifer im Zuge der Attacke weitere Schadcodemodule nach, um eigenen Code auszuführen und Computer letztlich zu kompromittieren. In welchem Umfang die Attacken ablaufen und wer dahintersteckt, ist zurzeit unklar.

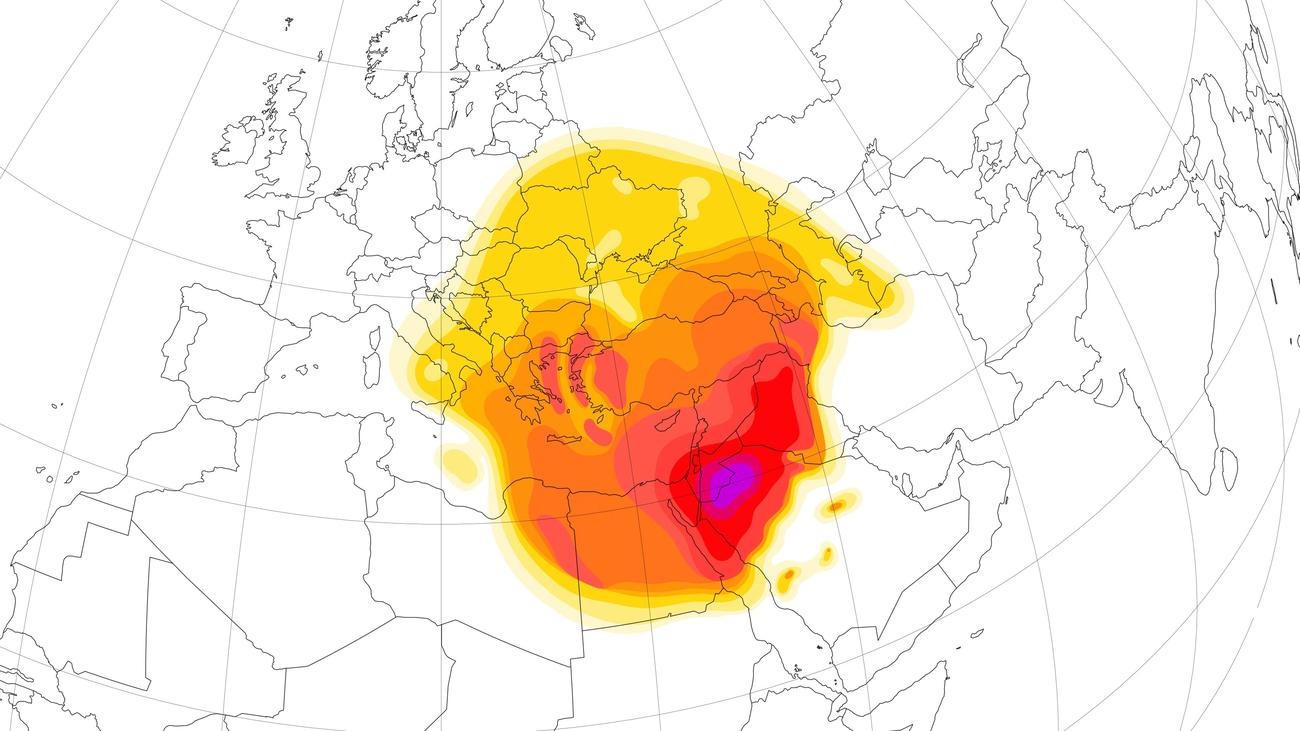

Ein weiterer Sicherheitsforscher hat in der Angriffskampagne verwendete PDF-Dateien analysiert. Auf X schreibt er, dass sie russische Sprache beinhalten und inhaltlich die aktuellen Ereignisse im Zusammenhang mit der Öl- und Gasindustrie in Russland behandeln.

Unklar ist derzeit auch, inwiefern die Sicherheitslücke die in Microsofts Edge-Browser implementierte Acrobat-PDF-Reader-Funktion betrifft.

Warten auf Update

Wann ein Sicherheitspatch kommt, ist bislang unbekannt. Der Finder der Schwachstelle gibt an, Adobe kontaktiert zu haben. Bis ein Patch kommt, sollte man keine PDF-Dateien aus unbekannten Quellen öffnen.

(des)

English (US) ·

English (US) ·